Zeci de clienți de email, vulnerabili la Spoofing Attack

O echipă de cercetători în domeniul securității IT, au descoperit o vulnerabilitate prezentă într-un număr impresionant de clienți de email.

O echipă de cercetători în domeniul securității IT, au descoperit o vulnerabilitate prezentă într-un număr impresionant de clienți de email.

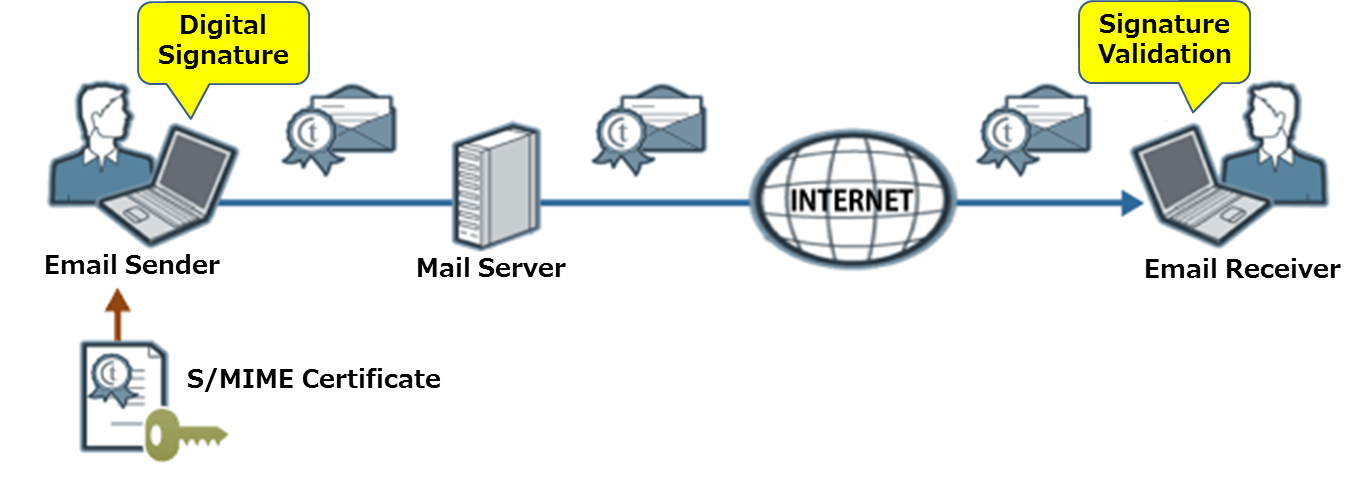

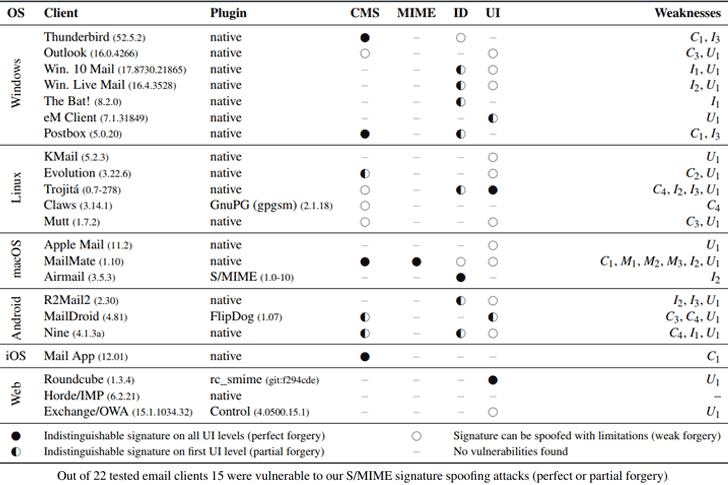

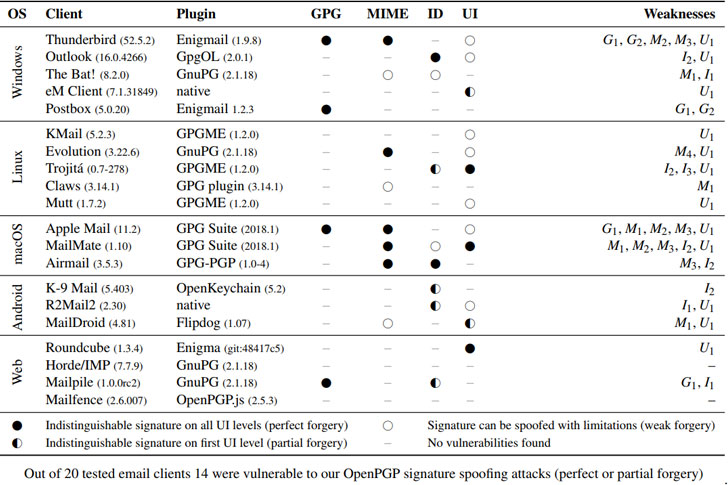

Semnăturile OpenPGP și S/MIME care sunt implementate în clienții respectivi de mail sunt vulnerabile la Spoofing Attack, acestea eșuând în a verifica autenticitatea emailurilor, lucru care permite hackerilor să trimită emailuri care par că vin de la o adresă validă și verificată, când de fapt vin de la alt destinatar cu alte intenții decât cele scrise în mail.

Printre clienții de email afectați se numără următori:

- Thunderbird,

- Microsoft Outlook

- Apple Mail with GPGTools

- iOS Mail

- GpgOL

- KMail

- Evolution

- MailMate

- Airmail

- K-9 Mail

- Roundcube

- Mailpile

Pe scurt, hackerul poate injecta un cod fals care păcălește implementările de verificare a semnăturii să considere că mesajul vine într-adevăr de la o sursa respectivă.

Pentru cei dornici de mai multe detalii tehnice, urmăriți link-ul.

Cercetătorii au testat un număr de 25 de clienți de mail care sunt cei mai des folosiți de organizații și utilizatori de rând, aceștia observând că cel puțin 14 dintre ei sunt afectați pe diferite platforme (Windows, Linux, macOS, iOS, Android cât și variante accesibile pe web).

Testul acestora a fost un succes când au observat că aceștia pot crea semnături false care păcălesc clienții de mail iar mailurile vin de la destinatarul ales de ei.

Aceștia au mai descoperit că anumite tipuri de atac pot fi folosite pentru a falsifică faptul că un email primit este criptat când acesta de fapt a fost trimis în text clar.

Acestea sunt prezente din 2018 în clienții de email, dar anul acesta cercetătorii au reușit să descopere alți vectori de atac.

Vulnerabilitățile au primit următoarele CVE-uri:

CVE-2018-18509, CVE-2018-12019, CVE-2018-12020, CVE-2017-17848, CVE-2018-15586, CVE-2018-15587, CVE-2018-15588, CVE-2019-8338, CVE-2018-12356, CVE-2018-12556 și CVE-2019-728.

Dacă ați fost afectați de acest spoofing attack, vă aștept să vă împărtășiți experiențele pe pagina de Facebook.