Sodinokibi Ransomware este disponibil în kituri de exploituri și malvertising

Sodinokibi Ransomware este disponibil în kituri de exploituri și malvertising

Acest ransomware este distribuit prin campanii de malvertising care redirecționează utilizatorii către o pagină servită prin intermediul RIG exploit kit (un kit de exploituri folosit pentru automatizarea procesului de infectare al dispozitivelor). Prin intermediul kiturilor de exploituri, Sidnokibi folosește o arie largă de vectori de atac pentru a infecta victimele cu ransomware.

Săptămâna trecută, cei de la bleepingcomputer au descoperit faptul că acest ransomware continua infecția pornită de GandCrab, prin intermediul spamului, exploiturilor de server, site-uri sparte ce conțin ransomware în loc de softwareurile distribuite în mod legitim, cât și prin intermediul MSP-urilor (Managed Service Provider).

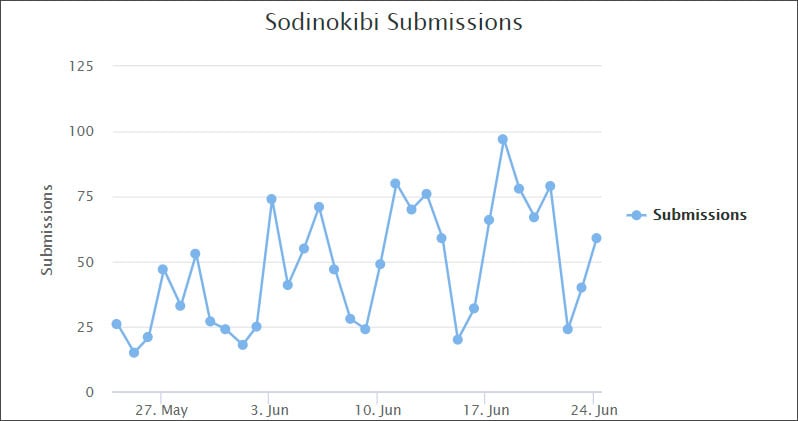

Aceste tactici sunt similare cu cele folosite de GandCrab iar mai jos se poate observa o rată crescută de răspândire a ransomwareului Sodinokibi.

Cercetătorul de cybersecurity numit nao_sec a descoperit că Sodinokibi, numit și REvil, este distribuit prin intermediul campaniilor de malvertising ce indică utilizarea kitului de exploatare RIG.

Nao_sec confirmă faptul că această campanie este intermediată de către rețeaua de ad-uri PopCash, care redirecționa userii către kitul de exploatare în anumite condiții. Acesta a reușit să demonstreze cum acest kit infectează un sistem ce rulează Windows.

Prin adăugarea ransomwareului Sodinokibi în kitul de exploatare RIG, acest ransomware are capacități puternice de a se extinde. Deoarece kiturile de exploatare se bazează pe software neupdatat, cea mai bună protecția este să vă asigurați ca sunteți cu updateurile de Windows la zi, dar și cu cele de Flash, Java, PDF readers și toate browserele folosite.

Dacă ați fost afectați de acest ransomware, vă aștept să vă împărtășiți experiențele pe pagina de Facebook.