Vulnerabilități descoperite în codul de bază PHP

PHP este cel mai folosit limbaj de programare pentru webservere și poate fi regăsit în proporție de peste 78% din serverele de pe internet. Versiunile 7.3.9, 7.2.22 și 7.1.32 sunt cele recente care rezolvă aceste probleme descoperite.

Cei care mențin codul PHP la zi, au lansat o versiune nouă de PHP deoarece aceștia au descoperit vulnerabilități în codul de bază al limbajului de programare. Acestea se regăsesc și în librăriile de "bundle-uri", iar cea mai importantă vulnerabilitate, permite atacatorului să ruleze cod de execuție pe serverul targetat.

PHP este cel mai folosit limbaj de programare pentru webservere și poate fi regăsit în proporție de peste 78% din serverele de pe internet.

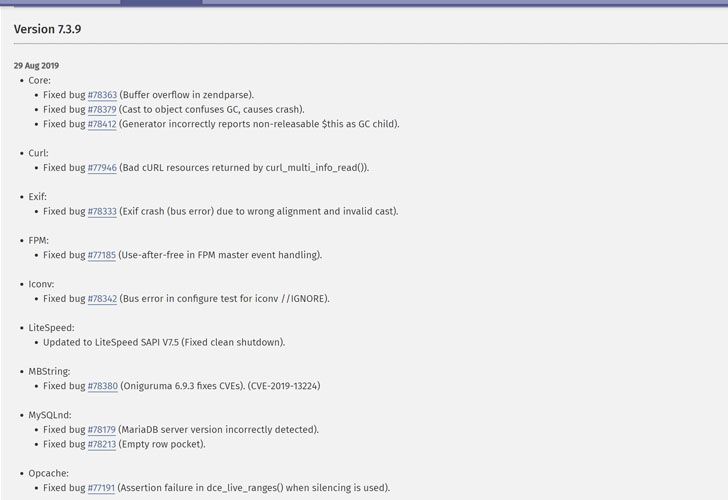

Versiunile 7.3.9, 7.2.22 și 7.1.32 sunt cele recente care rezolvă aceste probleme descoperite.

În funcție de felul în care este folosită versiunea de PHP vulnerabilă, aceasta permite exploatarea cu succes a unei vulnerabilități de executare de cod cu privilegiile asociate contului.

Pe de altă parte, dacă exploatarea nu este efectuată cu succes, PHP va realiza un DoS (Denial of Service) pe serverul în cauză.

Vulnerabilitățile au deschis porțile atacatorilor către mii de servere, incluzând platforme de management de content (CMS) printre care enumerăm Wordpress, Drupal și Typo3.

De asemenea, există CVE-2019-13224, care afectează Oniguruma, o librărie de expresii regulate ce este inclusă în PHP, dar și în alte limbaje de programare.

Un atacator remote poate afecta un webserver cu PHP prin introducerea unei expresii regulate ce poate duce la execuție de cod sau la DoS pe serverul respectiv.

Un atacator furnizează un pattern de regex și un string, cu un encoding de tip multi-byte ce este utilizat de funcția onig_new_deluxe().

Alte vulnerabitiăți rezolvate includ extensii de curl afectate, funcții Exif, FastCGI Process Manager (FPM), feater-ul Opcache dar și altele.

Partea bună este că această vulnerabilitate nu a fost decoperită ca fiind exploatată momentan.

Echipa PHP a livrat versiuni noi ce remediază aceste vulnerabități. Versiunile ce conțin fix-urile sunt 7.3.9, 7.2.22 și 7.1.32.

Dacă ați fost afectați de această vulnerabilitate existentă în PHP, vă aștept să vă împărtășiți experiențele pe pagina de Facebook.