”Exodus” - malware de supraveghere ce targetează Android și iOS

Exodus, malwareul ce este disponibil pentru dispozitivele Android, a fost descoperit și pentru iOS. Inițial această aplicație era disponibilă în Google Play Store dar de ceva timp aceasta este disponibilă si pentru iOS prin intermediul paginilor de phishing.

Exodus, malwareul ce este disponibil pentru dispozitivele Android, a fost descoperit și pentru iOS. Inițial această aplicație era disponibilă în Google Play Store dar de ceva timp aceasta este disponibilă si pentru iOS prin intermediul paginilor de phishing.

Acum un an de zile, cercetătorii de la Lookout au descoperit varianta de Android. Malwareul pare să fi fost în proces de dezvoltare timp de 5 ani de zile. Deoarece dispozitivele Android sunt mai permisive decât cele de la Apple, malwareul disponibil pentru versiunea de Android este mult mai puternic.

Versiunea de iOS a fost distribuită în afara App Storeului, în mare parte prin siteuri de phishing ce imitau 2 operatori de telefonie mobilă din Italia și Turkmenistan.

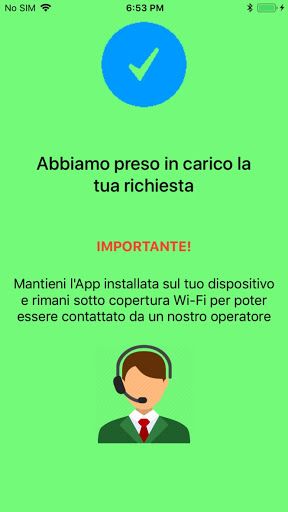

În urma rulării malwareului pe dispozitivele iOS, utilizatori sunt ”instruiți” să țină aplicația deschisă și să rămănâ conectați la o rețea Wi-Fi pentru a intrat în contact cu unul dintre operatori săi.

Varianta de iOS a malwareului poate să trimită informații despre contacte, înregistrări audio, poze, video, locație GPS și informații despre dizpotiv către cel care este în spatele serverului de C&C.

Informațiile din dispozitivele Android cât și cele din dispozitivele iOS sunt trimise prin HTTP PUT, către același server de comandă.

Varianta de Android este concepută să ruleze pe dispozitivul infectat chiar și în momentele în care ecranul este oprit. În timp ce varianta de Android a infectat sute sau mii de dispozitive, încă nu este clar care este numărul de dispozitive iOS afectate de acest malware.

Cercetătorii de la Lookout au intrat în contact cu Apple și le-au adus aceste descoperiri la cunoștință, cei de la Apple au revocat certificatul enterprise folosit de cei care au distribuit malwareul pe dispozitivele iOS. În acest mod aceștia previn instalarea malwareului pe alte dispozitive iOS.

Cei din spatele malwareului sunt asociații unei firme numite eSurv S.R.L., iar infrastructura folosită pentru Android aparține altei firme numită Connexxa. Unul dintre numele inginerilor care au lucrat la acest malware, poate fi regăsit în ambele firme.

În acele zile, cei de la Lookout au intrat în contact cu Google pentru a le aduce la cunoștință descoperirile. În a doua jumătate a nului 2018, aceștia doi au lucrat împreună pentru a îndepărta aplicația din Google Play Store.