Utilizatorii Apple sunt afectați de un exploit nou pentru GateKeeper

Utilizatorii Apple sunt afectați de un exploit GateKeeper. Cei de la Intego au afirmat că au descoperit posibile exploatări.

Vremurile în care utilizatorii Apple nu erau afectați de nici un virus/exploit/malware/etc. au trecut. Cei de la Intego au afirmat că au descoperit posibile exploatări ale unei vulnerabilități existente în GateKeeper. Acest exploit și PoC-ul au fost făcute disponibile publicului luna trecută.

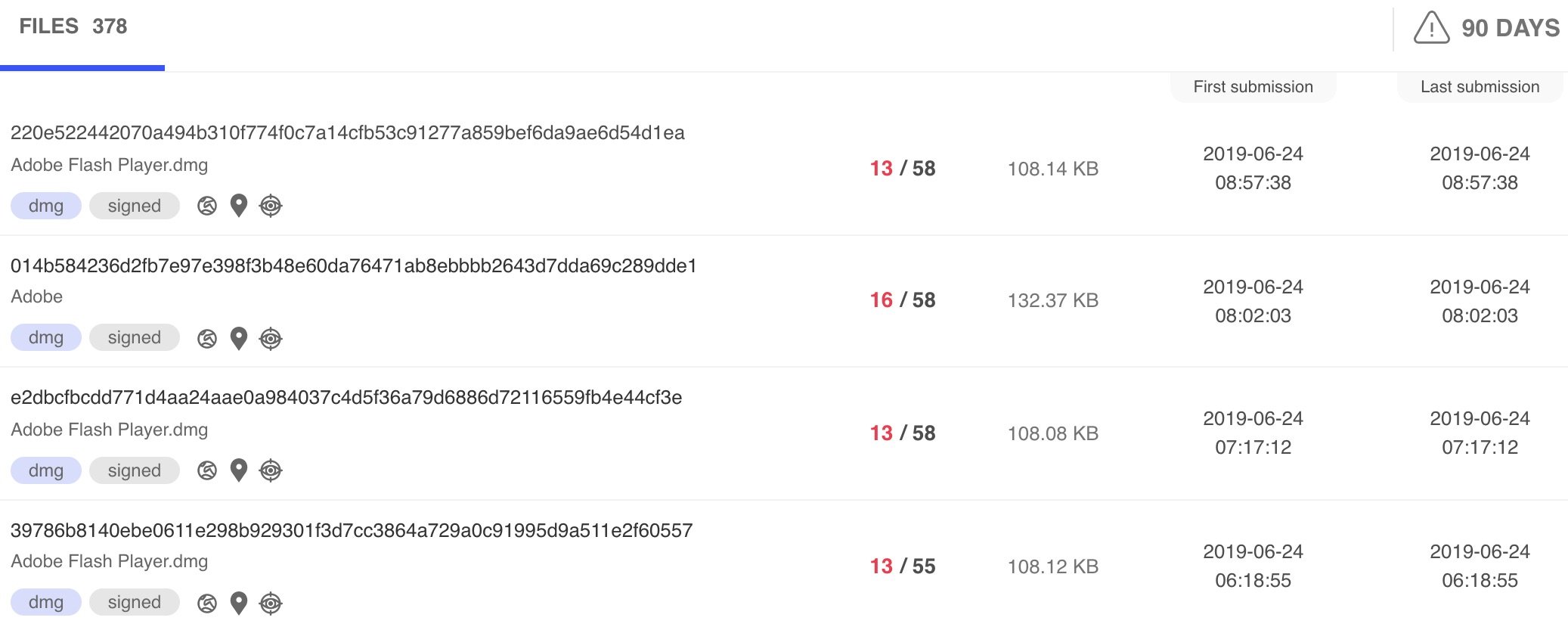

Săptămâna trecută aceștia au descoperit 4 sample-uri ale acestui malware uploadate pe VirusTotal care exploatau vulnerabilitatea descoperită în GateKeeper pentru a rula cod de execuție fără să fie necesară interacțiunea userului.

Mai multe detalii sunt disponibile pe articolul celor de la Intego.

Numele acestui malware este OSX/Linker, iar acesta încă nu a fost despitat în spațiul public, dar pare a fi în curs de dezvoltare. Cu toate că sampleurile de pe VirusTotal exploatează GateKeeper, acest malware momentan nu downloadează nici o aplicație obscură de pe serverele hackerilor.

Săptămâna trecută, Joshua Long de la Intego, a afirmat că "cel care dezvoltă malwareul efectuează teste de recunoaștere asupra codului scris".

Unul dintre fișierele disponibile pe VirusTotal a fost semnat de către un Apple Developer ID (Mastura Fenny) - ID ce a fost folosit la semnatul a sute de aplicații ce conțin"Update de Flash", iar concluzia a fost că cei care dezvoltă acest malware sunt tot cei care au dezvoltat OSX/Surfbuyer adware.

Momentan fișierul downloadat de către acest malware este un fișier sample, hackerii pot înlocui oricând fișierul în cauză cu unul malițios.

Vulnerabilitatea descoperită în GateKeeper - macOS

GateKeeper este un feature de securitate dezvoltat pentru macOS care impune ca aplicațiile care rulează să fie semnate de către un Apple Developer ID, dar care și verifică aplicațiile downloadate ce urmează a fi rulate, ajutând utilizatorii să își protejeze sistemele împotriva malwareului și altor softuri malițioase.

Drept urmare, GateKeeper nu permite rularea aplicațiilor care nu sunt semnate de un Apple Developer ID valid decât după ce acceptați mesajele de avertisment afișate pe ecran.

Dar, arhitectura GateKeeper consideră că unele spațiile "sigure" de unde pot fi rulate aplicații fără ca GateKeeper să verifice detaliile enumarate mai sus, sunt spațiile de stocare externe (USB sau HDD), dar și share-urile de rețea.

Un alt cercetător, numit Filippo Cavallarin, a disponibilizat către public o metodă pentru a exploata această vulnerabilitate printr-o combinație din alte 2 funcționalități are sistemului de operare macOS:

- arhivele zip pot conține linkuri simbolice care indică o locație arbitrară, printre care includem și locații de automount și

- funcționalitatea de automount care face conexiunea automată către un network share doar accesând un path special (ex. "/net/").

ls /net/sitespart.ro/sharedfolder montează automat folderul sharedfolder de pe sitespart.ro

De îndată ce victima deschide arhiva ZIP, aceasta se va conecta automat la sharedfolderul exemplificat mai sus, GateKeeper o va monta și accesa automat deoarece e o locație externă, păcălind victima în a rula aplicații malițioase fără avertismente.

Felul în care aplicația Finder a fost dezvoltată face această tehnică destul de eficientă și greu de observat.

Sampleurile găsite pe VirusTotal confirmă faptul ca cineva încearcă exploitul de ZIP pe imagini .dmg. Cavallarian a raportat această vulnerabilitate către Apple pe 22 Februarie, dar a făcut-o disponibilă către public 90 de zile dupa raportare deoarece aceștia nu au rezolvat problema și nici nu au răspuns la mailuri.

Mitigare

Până când cei de la Apple rezolvă această problemă, metodele de mitigare a suprafeței de atac pot fi să dezactivați automount:

- editați /etc/auto_master cu drepturi de root

- comentați linia care începe cu /net

- restart

Altă metodă de protecție, este să fiți mereu atenți la fișierele suspecte, să le uploadați pe VirusTotal înainte de a le deschide și să fiți vigilenți la fiecare pas.

Dacă ați fost afectați de această metodă de phishing, vă aștept să vă împărtășiți experiențele pe pagina de Facebook.